Introducción.

Cada pequeña unidad militar, cada “unidad de acción” es una subunidad que es capaz de realizar una función en la unidad superior a la que pertenece o apoya. De su integración táctica con otras, surgirán unidades de acción mayores, capaces de actuar en “campos de acción” mayores y de importancia y trascendencia superiores.

Las unidades de acción pueden ser de mando, de combate (de fuego, de choque y mixtas), organizativas (secciones del EE. MM.), sustentadoras (logísticas), de comunicaciones y de inteligencia (de exploración, de inteligencia y de contrainteligencia y propaganda y guerra sicológica). Las más pequeñas de combate serían el apoyo de fuego de pelotón (ametralladora ligera y servidores) y las 2 o 3 escuadras de aquél, capaces de maniobrar o de mantener una línea de fuego, para ganar el tiroteo en el combate.

Las mantiene unidas y posibilita el cumplimiento de sus funciones, su interés (estima, autoestima y objetivo compartido de la unidad, frente al desgaste y al peligro cierto o aparente, pero asumido como tal), el dispositivo (que provee de una estructura organizativa y que alimenta sus funciones, para garantizar la unión y la acción), el mando (que brinda guía, cohesión, ejemplo y sentido) y la situación (que es acogedora, neutral o amenazante, en orden creciente de dilución de la unión y de pérdida de la eficacia). Éstas originan a su vez los despliegues y los combates y las maniobras, que son la “forma” decidida por el mando para aplicar la capacidad de combate y un tempo o velocidad de acción, gracias a la libertad de acción que se posee; aquéllos brindan, junto con la evolución de la situación, las oportunidades y los peligros.

BASE DE APOYO DE FUEGO CON OBUSES DE 105 MM.

BASE DE APOYO DE FUEGO CON OBUSES DE 105 MM.

Se aprecia una rica multiplicidad de interacciones entre las subunidades, en base a sus funciones y a la dependencia entre ellas, en relación con su integración en la unidad, el mantenimiento de la cohesión de ésta y el cumplimiento de su función superior.

Los despliegues posibilitan el éxito o e fracaso; el dispositivo garantiza el orden frente al caos del medio o a interacciones negativas, siempre impredecibles e improductivas; la situación da intrínsecamente a la unidad el valor o la cobardía; el mando y el interés impulsan la acción positiva o eficaz de la unidad, en orden a su cohesión y a su función u objetivo en el conjunto.

Proceso de la Actuación combinada. Medios de Control.

Las unidades de acción se enfrentan al enemigo empleando un sistema interarmas o de armas combinadas. Se dirigen al enemigo manteniendo una dirección (maniobra y choque) y con un apoyo de fuego. Y ello aunque se trate de una unidad tan pequeña como el pelotón, con sus escuadras de tiradores o fusileros y de apoyo, como subunidades especializadas en el concepto interarmas.

ARTILLERÍA REACTIVA.

ARTILLERÍA REACTIVA.

Procuran alcanzar la distancia eficaz de combate, creando una interfase favorable, una enfilada de tiro o una posición de fuego rasante o una distancia de asalto, sin perder su capacidad de combate. Empleando, por ejemplo, la fijación del enemigo el fuego ametrallador, sus pérdidas importantes o que afecten a su cohesión o al mando, y por desgaste. Y protegidos por el ocultamiento natural (transitabilidad favorable) o artificial (nieblas, fuego neutralizador).

La supuesta línea continua del frente es desmenuzada. Surgen una multitud de inesperados nuevos frentes “internos”, posibles interfases de acción favorables para nosotros. No se trata de una infiltración, porque el frente moderno es difuso (unos 0,15 hombres/m.) y vacío (unos 4.000m2/hombre), sino de la creación activa de “campos de acción” adecuados en sucesivas etapas de acción, para el empleo de la unidad en interfases favorables sobre el enemigo. Las características de actuación son la coordinación y/o el esfuerzo convergente de las distintas armas en los “campos de acción” donde actúan. Que son diferentes y pueden estar superpuestos, según se trate de tiradores, morteros ligeros y medios, ametralladoras, lanzagranadas, cañones de tiro directo, etc. De nuestra aparición en fuerza eficaz, donde menos nos desean y sin haber sido detectados, surge el concepto erróneamente expresivo de que nos “infiltramos”. Que es realmente una mera consecuencia espacial del verdadero concepto operativo seguido.

Evolución de las Actuaciones en su Sector. La Retro información a los Mandos.

Como consecuencia de las interfases de acción con el enemigo, van surgiendo en la zona táctica las múltiples actuaciones de las unidades de acción. Con ellas se tiende a saturar la retroinformación debida al mando, a arracimarse en las vías de comunicación de todo tipo y a afectar las interrelaciones funcionales de la unidad. A estorbar, así, su sinergia, y a demandar el refuerzo y/o la decisión del jefe, si éste no ha delegado suficientemente o no se mantiene observando los cambios de la situación.

LOS LAV’s ATACARON SIN APOYO ALGUNO EN UN ESTRECHO SECTOR, UN PUENTE.

LOS LAV’s ATACARON SIN APOYO ALGUNO EN UN ESTRECHO SECTOR, UN PUENTE.

Esta “plétora indebida” informativa es estructuralmente una generadora de rozamiento, una dilapidadora de esfuerzos y medios y es la medida de la tendencia a la pérdida de la cohesión, del sentido principal y del objetivo, que sufre una unidad táctica interarmas.

La clave para gestionar esta “plétora indebida”, conteniéndola razonablemente, reside en que cada cual debe observar, controlar e impulsar lo necesario para el cumplimiento de su misión, por debajo de su nivel en la jerarquía. Para ello el jefe debe compartir su intención y objetivos (órdenes tipo misión), establecer un centro de gravedad de su esfuerzo combinado en cada situación y garantizar la cooperación y el apoyo a sus unidades. Todo ello contando con la orden de operaciones y con la inteligencia actualizada recibidas.

Como partes de un sistema complejo (jerarquía, especialización y objetivos e intenciones), las unidades de acción pueden ser todo lo autónomas (órdenes tipo misión, centro de gravedad, sectores diferentes o compartidos con refuerzos) y todo lo especializadas (ingenieros, antitanques, antiaéreos, exploración, química, etc.) que se necesite. Para poder así cumplir con flexibilidad, rapidez y eficacia sus funciones en las interfases de acción con el enemigo. Se mantiene con todo ello la jerarquía estructural (integración y de soporte en una unidad mayor) y funcional (en el ámbito de la intención y de apoyo en ésta).

La actuación eficaz de las unidades de acción reside en su capacidad de actuar flexible y semi independientemente a partir del nivel de escuadra o sección (section o plattoon anglo-sajones) en el cómo cumplir la misión recibida. Para ello también deberán conocer y consi-derar las capacidades y necesidades de las otras armas y apoyos. Y actuar los hombres velando por sí mismos y por los demás compañeros de la unidad. Sus jefes deben ser capaces de tomar e impulsar decisiones, basadas en la misión y en la evolución de la situación.

Evidentemente, el desideratum es trabajar así. Y ésta debe ser la tendencia a seguir en la selección, formación, entrenamiento y utilización de los hombres y las unidades.

En la práctica el grado de eficacia general conseguida, estará condicionado por la idio-sincracia de una nación, el carácter más o menos gregario o independiente de sus gentes, su doctrina y tradición militares, los presupuestos de defensa, la moral nacional, la situación política nacional e internacional, la integración de instituciones y organismos nacionales en el ámbito internacional o internacional, etc.

El ataque de una unidad de armas combinadas.

Veamos un ejemplo. Frente a una posición de infantería más o menos preparada, con medios antitanques adelantados, una típica zona defensiva, podemos emplear en la ruptura o en su destrucción, si no es franqueable, a la infantería desmontada, seguida por saltos cubiertos por los tanques para la protección y el apoyo de fuego directo de ella.

El antitanque defensor buscará un blanco puntual, relativamente grande y protegido, preferiblemente desde posiciones cubiertas o, al menos, bien camufladas y enfiladas. Y actuará por baterías, con las piezas dispersas para que un mismo fuego pesado no los incapacite. Las armas pesadas de infantería (ametralladoras en trípodes) neutralizan, “barriendo y buscando”, una zona más o menos estrecha del frente, ocupada por un blanco disperso, pequeño y blando, una sección de tiradores enemiga.

Los tanques atacantes batirán con proyectiles H.E. y H.E.S.H. las posiciones pesadas de infantería y las escuadras de la infantería atacarán con sus ametralladoras ligeras a los servidores de las piezas antitanques, estorbándoles adquirir un blanco puntual con tiro filante. Toda esta labor de destrucción y neutralización se va extendiendo, una vez lograda la irrupción, como los movimientos de una oruga, en la profundidad de la zona táctica del sector de ataque de la unidad interarmas propia. Otras partes de la posición enemiga que pudiesen colaborar en el rechazo son cegadas por el humo y/o neutralizadas por el fuego indirecto.

DESCIENDEN PARA COMBATIR A LAS DISTANCIAS CORTAS.

DESCIENDEN PARA COMBATIR A LAS DISTANCIAS CORTAS.

Además, los observadores de artillería y de aviación adelantados irán definiendo a estas armas de apoyo los nuevos objetivos que el propio ataque vaya descubriendo en la profundidad y en los flancos (exploración de combate) en el sector de avance. El criterio del centro de gravedad del fuego de apoyo será el de, al menos, neutralizar todos los objetivos que se opongan al avance hacia la posición enemiga, a la irrupción y a la lucha en el interior de la posición de defensa en el sector asignado. Facilitando así el fuego directo y el choque de los atacantes terrestres. Y ello, mediante golpes concentrados y puntuales de su fuego pesado.

Con ello, la acción efectiva en el medio dado, característica esencial de las “interfases de acción”, se optimizan al nivel de los grupos de acción tácticos o pequeños sistemas interarmas, cuya complementariedad hemos resaltado.

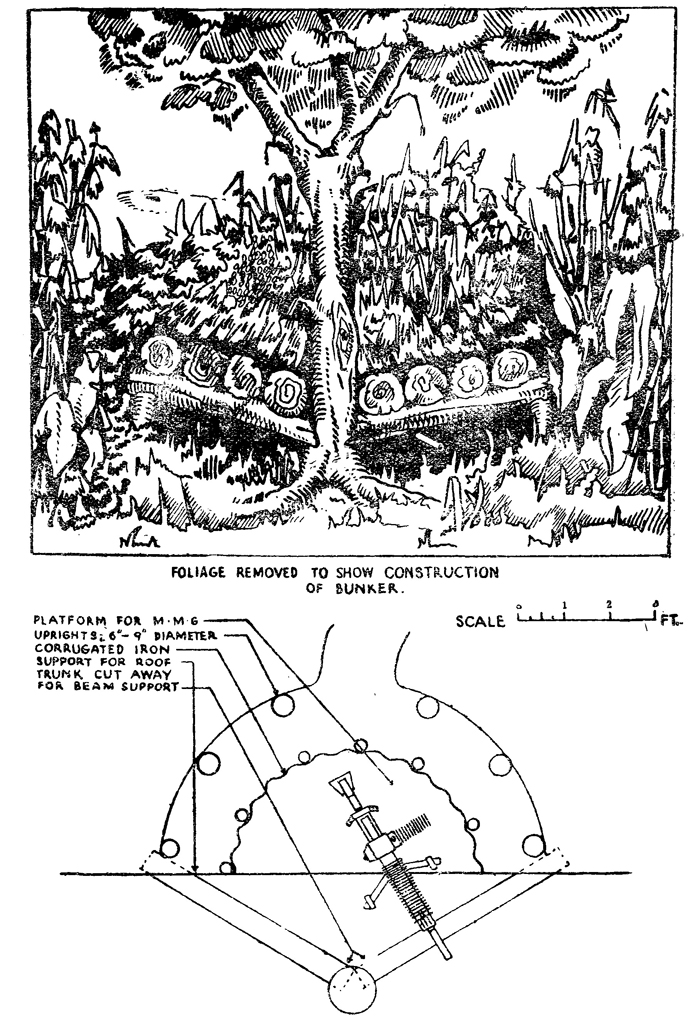

En terrenos de tipo quebrado, muy ondulado, boscoso o urbanizado (viviendas y fábricas), no necesariamente montañosos, de escaso dominio por la vista y con abundantes alturas ocultantes relativas, las interfases de acción reducen el ancho de su sector. El elemento de acción eficaz sigue siendo el sistema interarmas dimensionado adecuadamente. La acción se realiza por compañías, secciones o pelotones reforzados interarmas, con el apoyo de fuego pesado, incluso proporcionado por el batallón (morteros). Salvo en los trozos más llanos y de escasas obstrucciones a la vista, la transitabilidad, que limita físicamente las interfases de acción posibles, impide la lucha empleando medios concentrados más allá de la compañía. El papel del batallón será el de reforzar los esfuerzos y canalizar los apoyos en los sectores o calles asignados a las compañías.

En estos casos son críticas en la acción las vías terrestres de comunicación existentes, sobre todo las más o menos perpendiculares al frente. El bloqueo de dichas vías afecta enormemente al tempo, a la velocidad total de la operación, por la dificultad del terreno más o menos pendiente u obstruido que las rodea (bosques, quebradas, construcciones, vados no reforzados). El avance se ralentiza o se tiene que dispersar por las rutas disponibles paralelamente a las afectadas, obligando a entrar en otros terrenos difíciles limítrofes.

Planes y Previsiones generales del Mando.

El plan de contingencias de las unidades debe contemplar esencialmente el superar cuatro tipos de situaciones no previstas, que se interponen en el cumplimiento de la misión y que pueden llegar a comprometerla. Éstas serían:

a) Posible acción directa del enemigo, en uso de la iniciativa o pretendiendo recuperarla. Podría ser un bombardeo de interdicción, un contraataque. La solución es neutralizar tácticamente su acción, sin comprometer la misión.

b) Posible encuentro con el enemigo. Se trataría de patrullas y centinelas, de avanzadas de combate y destacamentos avanzados y patrullas de exploración. Es necesario someterlos o rechazarlos y cambiar rápidamente de posiciones e incluso de dirección temporalmente, para no comprometer la misión.

c) Posible obstáculo imprevisto. Serían una zanja, una pendiente de suelo más difícil, la voladura de un puente, una riada, una tormenta, que afecten la transitabilidad del terreno. Se trataría de superarlo lo más rápidamente posible, manteniendo la seguridad y aún extendiendo la exploración.

d) Posible acción defensiva/pasiva del enemigo. Son los casos de entrar en una emboscada, en un campo de minas, en una cortadura reforzada defendida por el fuego, en los fuegos de rechazo de una posición de defensa, en un obstáculo antitanque. Se debe superar lo más pronto posible, como el obstáculo natural. Evitando además ser canalizado por el enemigo en una dirección deseada por él, como alternativa, que sería favorable a un contrataque o a una zona batida por la artillería o de fuegos convergentes.

En líneas generales, dentro del plan del jefe, debe estar previsto siempre:

1) El superar o repeler al enemigo y/o al obstáculo, que estorben y que se presentarán sin poder ser previstos, evitando facilitar información propia al enemigo.

2) Medios perdidos o destacados para superar, neutralizar o repeler son medios privados al cumplimiento de la misión. El enemigo preso puede facilitar información comprometedora, que tardará un plazo en ser inteligencia eficaz.

3) Es necesario continuar la ejecución de la misión, con los medios necesarios para cumplirla. Es un factor multiplicador de la eficacia, tras el revuelo y las pérdidas del incidente, el mantener un alto “momento” de ejecución: Es el producto de la “capacidad de combate” por su velocidad media de movimiento en un período, con una dirección y un sentido dados.

El ejemplo de la preparación y la actuación del 3er. Ejército norteamericano del general Patton contraatacando la penetración alemana en las Ardenas, es significativo de las dificultades (su “incidente” fue un cambio súbito de misión y de dirección y sentido de actuación) y de las posibilidades de ese “momento” de ejecución.

Todo esto no se improvisa. Resulta en la práctica solamente como fruto del entrenamiento frecuente y del trabajo de organización y de coordinación del EE.MM. y de todos los mandos. Recordemos los dichos, “se actúa como se entrena” y “el hombre es un animal de costumbres”.

Las Unidades de Élite.

Estas unidades reciben un entrenamiento más completo y eficaz en los tiempos modernos. Que es aplicable a un personal que claramente disfruta con el ejercicio de su profesión. Y no sólo se alista para cumplir un deber cívico, colaborar con los conmilitones (hasta el nivel de batallón), aunque los inmediatos son los compañeros de pieza o de pelotón, y volver a casa. En general, actúan rápido y fuerte, incluso desconsideradamente, contra su objetivo.

EL TEXAS RANGER WILLIAM WALLACE «Bigfoot».

EL TEXAS RANGER WILLIAM WALLACE «Bigfoot».

Se trata de un “sistema” militar cerrado, que es vulnerable al cerco y la emboscada y cuyos medios limitados son sólo los asignados para la misión. Les es difícil recibir refuerzos, aunque operen en las cercanías del grueso propio o de grandes unidades. La inteligencia para la misión debe elaborarse a partir de informaciones contrastadas, continuas, suficientes y actualizadas. Ya que ella les protegerá de las sorpresas y los contratiempos en destino, que son la “dificultad crítica” que pueden encontrar y el mayor peligro para todos.

Su experiencia de combate les ha aconsejado no rendir nunca las armas y continuar siempre el esfuerzo, la lucha. Lo que les ha salvado de más de un fracaso, ya que el enemigo cedía antes que ellos. Por no pagar el elevado coste de vencerlos. La disciplina la aceptan en gran parte como una cualidad necesaria para la cohesión y eficacia de su unidad. Aquí, más que en otras armas o ramas, los jefes tienen que ser auténticos líderes, dirigiendo con el ejemplo. Y de formación probada, para que sus hombres reconozcan que su “seguro de vida” es el cumplimiento de las órdenes de sus mandos conductores y con el grado de flexibilidad que conceda la orden para la misión.

Carretas del país avanzando por una llanura…

Carretas del país avanzando por una llanura… Coronel General Walther Model.

Coronel General Walther Model. El saliente de Rzhev se formó tras la contraofensiva soviética frente a Moscú.

El saliente de Rzhev se formó tras la contraofensiva soviética frente a Moscú.

REAGAN Y GORBACHOV.

REAGAN Y GORBACHOV. ASPIRACIONES FUNDAMENTALES DE CHINA…

ASPIRACIONES FUNDAMENTALES DE CHINA… UN GRUPO NAVAL DE PROYECCIÓN ESTRATÉGICA CHINO NAVEGA POR EL MAR DEL SUR DE CHINA, TRAS CRUZAR EL ESTRECHO DE TAIWAN.

UN GRUPO NAVAL DE PROYECCIÓN ESTRATÉGICA CHINO NAVEGA POR EL MAR DEL SUR DE CHINA, TRAS CRUZAR EL ESTRECHO DE TAIWAN. BASE NAVAL DE COHETES CHINA EN UN ISLOTE DEL ARCHIPIÉLAGO PARACELSO.

BASE NAVAL DE COHETES CHINA EN UN ISLOTE DEL ARCHIPIÉLAGO PARACELSO. Rusia en Siria. Primero arrasan y luego avanza su infantería para barrer y ocupar. Los muertos civiles sirios no les importan.

Rusia en Siria. Primero arrasan y luego avanza su infantería para barrer y ocupar. Los muertos civiles sirios no les importan. Dos buques de desembarco de la flota del Mar Negro cargan tropas para el puerto sirio de Tartus. «Para defender los intereses nacionales rusos en Siria».

Dos buques de desembarco de la flota del Mar Negro cargan tropas para el puerto sirio de Tartus. «Para defender los intereses nacionales rusos en Siria».  La Diplomacia internacional se enreda.

La Diplomacia internacional se enreda. Príncipe

Príncipe

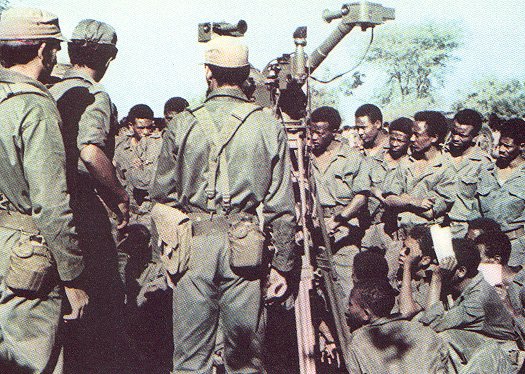

Fuerzas «internacionalistas» cubanas ayudan a Etiopía en 1977.

Fuerzas «internacionalistas» cubanas ayudan a Etiopía en 1977. Fuerzas norvietnamitas equipadas con metralletas de diseño ruso PPSh-41.

Fuerzas norvietnamitas equipadas con metralletas de diseño ruso PPSh-41. Los tanques de la U.R.S.S. luchan contra un enemigo elusivo y fugaz en Afganistán.

Los tanques de la U.R.S.S. luchan contra un enemigo elusivo y fugaz en Afganistán.  Fuerzas rusas enviadas a Siria en apoyo del régimen de al-Assad.

Fuerzas rusas enviadas a Siria en apoyo del régimen de al-Assad. LOS SEALs

LOS SEALs BASE DE APOYO DE FUEGO CON OBUSES DE 105 MM.

BASE DE APOYO DE FUEGO CON OBUSES DE 105 MM. ARTILLERÍA REACTIVA.

ARTILLERÍA REACTIVA. LOS LAV’s ATACARON SIN APOYO ALGUNO EN UN ESTRECHO SECTOR, UN PUENTE.

LOS LAV’s ATACARON SIN APOYO ALGUNO EN UN ESTRECHO SECTOR, UN PUENTE. DESCIENDEN PARA COMBATIR A LAS DISTANCIAS CORTAS.

DESCIENDEN PARA COMBATIR A LAS DISTANCIAS CORTAS. EL TEXAS RANGER WILLIAM

EL TEXAS RANGER WILLIAM